Part 8 : Keamanan Sistem Operasi (OS) Komputer

ilmuit.id - Sistem operasi merupakan software / perangkat lunak yang menjembatani sekaligus mengatur sumberdaya hardware dan software. Tanpa adanya sistem operasi tentunya tidak ada program aplikasi yang dapat berjalan selain program booting. Sistem operasi pula yang mengatur pengunaan memori, pemrosesan data, penyimpanan data dan sumber daya lainya.

Definsi menurut Sistem Operasi menurut para pakar :

“is software that manages the computer hardware, as well as providing an environment for application programs to run. Perhaps the most visible aspect of an operating system is the interface to the computer system it provides to the human user.”(SilberchatZ, 2009)

“Adalah perangkat lunak yang mengelola perangkat keras komputer, serta menyediakan lingkungan untuk menjalankan program aplikasi. Mungkin aspek yang paling terlihat dari sebuah sistem operasi adalah antarmuka ke sistem komputer yang disediakannya untuk pengguna manusia. ”(SilberchatZ, 2009)

“is a program that controls the execution of application programs and acts as an interface between applications and the computer hardware.“ (Stalling, 2012)

"Adalah program yang mengontrol eksekusi program aplikasi dan bertindak sebagai antarmuka antara aplikasi dan perangkat keras komputer." (Stalling, 2012)

Abstraksi Sistem Operasi

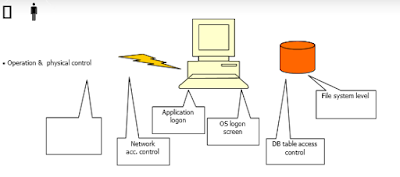

Acces Control Computer

Untuk melihat sebuah sumber, informasi user memerlukan hak akses dalam sebuah sistem, untuk keamanan komputer sendiri hak akses itu meliputi otentikasi , otorisasi dan juga pemeriksaan dari suatu kesatuan sistem untuk mendapatkan hak akses

Untuk melihat sebuah sumber, informasi user memerlukan hak akses dalam sebuah sistem, untuk keamanan komputer sendiri hak akses itu meliputi otentikasi , otorisasi dan juga pemeriksaan dari suatu kesatuan sistem untuk mendapatkan hak akses

• Control Access : jantungnya keamanan/security

- Memberikan ijin kepada user yang berhak ( authorized ) agar dapat mengakses sistem / sumber data / proses sistem.

- Memberikan hak ( Grant ) atau menghapus hak ( Deny ) sesuai dengan security yang telah di tentukan, yang mempunyai ijin ( permision ) untuk mengakses sumber data.

- Sekumpulan prosedur yang dibentuk oleh hardware, sosftware dan administrator, untuk memonitor akses, mengidentifikasi user yang meminta akses, merecord yang diakses dan memberikan akses grant atau deny berdasarkan aturan yang sudah ditetapkan.

• Classification of Information Assets

–Siapa yang mempunyai hak akses dan untuk apa ?

–Level akses yang diberikan

–Siapa yang bertanggungjawab untuk menentukan hak akses dan level akses

–Persetujuan apa yang diperlukan untuk melakukan akses?

•Kendali: mengurangi resiko/kerugian

–Preventive: mencegah terjadinya insiden

–Detective: mendeteksi terjadinya insiden

–Correctice: memperbaiki (restoration) jika terjadi insiden

–Siapa yang mempunyai hak akses dan untuk apa ?

–Level akses yang diberikan

–Siapa yang bertanggungjawab untuk menentukan hak akses dan level akses

–Persetujuan apa yang diperlukan untuk melakukan akses?

•Kendali: mengurangi resiko/kerugian

–Preventive: mencegah terjadinya insiden

–Detective: mendeteksi terjadinya insiden

–Correctice: memperbaiki (restoration) jika terjadi insiden

•Implementasi:

–Administrative Control: policies, prosedur, security awareness/training, supervisi, dll.

–Logical/Technical Control: pembatasan akses ke sistem dan teknik proteksi yang digunakan, mis. Smart cards, enkripsi dll.

–Physical Control: penjagaan fisik, mis. Biometric door lock, secured area utk server, deadman door dll.

•Untuk meyakinkan hal ini maka dipelajari Security Architecture & Models.

Security Architecture & Models

Arsitektur keamanan merupakan informasi mendasar mengenai penyelengaraan terkait sistem informasi, oleh karna itu hal ini menjadi sangat penting bagi profesional keamanan dalma mengerti arsitektur komputer, mekanisme proteksi dan masalah distributed environment security.

Dan model-model formal yang menyediakan framework untuk kebijakan keamanan. Sebagai tambahan, para profesional harus mempunyai pengetahuan mengenai assurance evaluation, sertifikasi, dan petunjuk akreditasi dan standar

Mempelajari konsep, prinsip, standar unutk merancang dan mengimplentasikan aplikasi, sistem Operasi dan sistem yang aman

•Least Previlage -> pemberian akses sesuai kebutuhan

Ex : Seorang admin TU sekolah hanya berhak menginput data dan memeriksa datanya tidak dapat mengubah nilai pembayaran dan biaya keterlambatan dan memeriksa keuangan sekolah.

•Defence in Depth -> berbagai perangkat keamanan untuk saling membackup

Ex : Sebuah Divisi / Departemen harus selalu membackup datanya pagi dan sore hari dan menyiapkan double peyimpanan atau misalnya dua cd peyimpanan agar jika salah satu mengalami kerusakan maka masih ada backup satunya.

•Choke Point -> semua keluar masuk lewat gerbang satu gerbang tidak diperkenankan melalui jalur lain

•Choke Point -> semua keluar masuk lewat gerbang satu gerbang tidak diperkenankan melalui jalur lain

•Weakst Link -> mengetahui kelemahan sekuriti sistem didalam organisasi, kelemahan didalam jaringan harus selalu diawasi dan dimonitor agar jika ada virus baru segera terdeteksi, Pentingnya mengupdate antivirus baik di server maupun di client

•Fail-Safe Stance -> jika suatu perangkat rusak, maka secara default perangkat disetting ke settingan paling aman

Ex : Jika sebuah kapal selam diudara mengalami kegagalan / kerusakan didalam air maka secara otomatis sistem akan memuat setingan mengapung dan pinutnya akan Unlock secara otomatis

Ex :packet filtering kalau rusak akan mencegah semua paket keluar-masuk. Bila packet filtering pada firewall modem router ADSL rusak maka semua paket keluar-masuk akan dicegah

•Unversal participation -> semua orang dalam organisasi harus terlibat dalam security, dan dilakukan pelatihan setiap 3 bulan sekali unutk menyegarkan ingatan pentingya menggunakan dan menerapkan keamanan komputer dalam proses kerja agar lebih efisien

•Diversity of defence -> penggunaan sistem yang berbeda untuk keamanan agar jika penyerang sudah melumpuhkan sistem kemanana yang satu masih ada sistem kemamana yang berbeda yang membuat penyerang harus belajar kembali untuk melumpuhkan sistem.

•Simplicity -> sistem jangan terlalu kompleks karena akan sangat sulit mencari bugs jika terlalu sulit dipahami.

System Architecture Security Contoh pada operating systems

Keamanan Sistem Operasi Linux

– Account pemakai

– Kontrol akses secara diskresi (Discretionary Access Control)

– Kontrol akses jaringan (Network Access Control)

– Enkripsi

– Logging Deteksi Penyusupan (Intrusion Detection)

Keamanan Sistem Operasi Linux Account Pemakai

kelebihan atau keuntungan yang didapat dalam hal ini :

- Pengendalaian dalam satu account yaitu ROOT memudahkan pengendalian administrasi system

- Kesalahan yagn di buat user tidak berpengaruh terhadap system secara keseluruhan

- setiap account pemakai memeiliki privacy yang ketat

–Root : kontrol system file, user, sumber daya (devices) da n akses jaringan

–User : account dengan kekuasaan yang diatur oleh root d alam melakukan aktifitas dalam system.

–Group : kumpulan user yang memiliki hak sharing yang sej enis terhadap suatu devices tertentu.

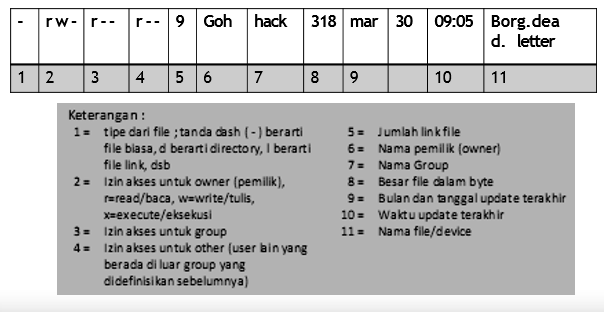

Discretionary Acess Control

–Setiap account memiliki username dan password sendiri

–Setiap file/device memiliki atribut (read/write/execution) kepemilikan, group, dan user umum

Penerapan DAC

Perintah-perintah penting DAC:

•Mengubah izin akses file:

1. bu : chmod < u | g | o > < + | ‐ > < r | w | e > nama file, contoh : ch mod u+x g+w o‐r borg.dead.letter ; tambahkan akses eksekusi(e) unt uk user (u), tambahkan juga akses write(w) untuk group (g) dan kurangi izin akses read(r) untuk other(o) user.

2. chmod metode octal, bu: chmod ‐ ‐ ‐ namafile , digit dash ( ‐ ) perta ma untuk izin akses user, digit ke‐2 untuk izin akses group dan digit k e‐3 untuk izin akses other, berlaku ketentuan : r(read) = 4, w(write) = 2, x (execute) = 1 dan tanpa izin akses = 0.

Contoh :

Chmod 740 borg.dead.letter

Berarti : bagi file borg.dead.letter berlaku

digit ke‐1 -> 7=4+2+1=izin akses r,w,x penuh untuk user. digit ke‐2 -> 4=4+0+0=izin akses r untuk group

digit ke‐3 -> 0=0+0+0=tanpa izin akses untuk other user.

•Mengubah kepemilikan : chown <owner><nama file>

•Mengubah kepemilikan group: chgrp<group owner><nama file>

•Menggunakan account root untuk sementara:

~$su; sistem akan meminta password Password: ****;prompt akan berubah jadi pagar,tanda login sebagai root

•User harus training dalam memilih password supaya tidak mudah ditebak dengan pogram crack password.

•Perlu adanya program bantu cek keamanan password seperti:

1.Passwd+ :meningkatkan loging dan mengingatkan user jika mengisi password yang mudah ditebak

2.Anlpasswd: dapat membuat aturan standar pengisian password seperti batas minimum, gabungan huruf besar kecil, dsb.

–Fungsinya: analisis dan filtering paket, blocking content dan protocol, autentikasi koneksi dan enkripsi.

–Tipenya: Application-proxy firewall/ application gateways, Network Level Firewall

•Komunikasi data:

1.Secure Shell

(SSH) Program yang melakukan loging terhadap komputer lain dalam jaringan, mengeksekusi perintah lewat mes in secara remote dan memindahkan file dari satu mesin k e mesin lainnya

2.Secure Socket Layer

(SSL) mengenkripsi data yang dikirimkan lewat port http. Konfigurasi dilakukan di : web server APACHE dengan ditambah PATCH SSL

Prosedur dari Sistem Operasi atau aplikasi merekam setiap kejadian dan menyimpan rekaman tersebut untuk dapat dianalisa.

Semua file log linux disimpan di directory /var/log, antara lain :

•Lastlog : rekaman user login terakhir kali

•last : rekaman user yang pernah login dengan mencarinya pada file /var/log/wtmp

•xferlog : rekaman informasi login di ftp daemon berupa data wktu akses, durasi transfer file, ip dan dns host yang mengakses, jumlah/nama file, tipe transfer(b inary/ASCII), arah transfer(incoming/outgoing), modus akses(anonymous/guest/ user resmi), nama/id/layanan user dan metode otentikasi.

•Access_log : rekaman layanan http / webserver.

•Error_log : rekaman pesan kesalahan atas service http / webserver berupa data ja m dan waktu, tipe/alasan kesalahan

•Messages : rekaman kejadian pada kernel ditangani oleh dua daemon :

oSyslog : merekam semua program yang dijalankan, konfigurasi pada syslog.conf

oKlog :menerima dan merekam semua pesan kernel

aktivitas mendeteksi penyusupan secara cepat dengan menggunakan program khusus secara otomatis yang disebut Intrusion Detection System

•Tipe dasar IDS:

–Ruled based system

mencatat lalu lintas data jika sesuai dengan database dari tanda penyusupan yang telah dikenal, maka langsung dikategorikan penyusupan.

Pendekatan Ruled based system :

mencatat lalu lintas data jika sesuai dengan database dari tanda penyusupan yang telah dikenal, maka langsung dikategorikan penyusupan.

Pendekatan Ruled based system :

o Preemptory (pencegahan) ; IDS akan memperhatikan semua lalu lintas jaringan, dan langsung bertindak jika dicurigai ada penyusupan.

o Reactionary (reaksi) ; IDS hanya mengamati file log saja.

o Reactionary (reaksi) ; IDS hanya mengamati file log saja.

–Adptive system

Program IDS:

•Chkwtmp: program pengecekan terhadap entry kosong.

•Tcplogd: program pendeteksi stealth scan (scanning yang dilakukan tanpa membuat sesi Tcp)

•Host entry: program pendeteksi login anomaly (perilaku aneh)

Keamanan Sistem Operasi Windows NT

Komponen Arsitektur Keamanan NT:

1.Account

–Jenis account user (admin, guest, user)

–Jenis account group (admin, guest,user,operator back up, power user, operator server, operator account, operator printer

Hak akses user/group:

Hak basic dan Hak advance

–Jenis account user (admin, guest, user)

–Jenis account group (admin, guest,user,operator back up, power user, operator server, operator account, operator printer

Hak akses user/group:

Hak basic dan Hak advance

2.Keamanan Sistem File

NTFS :

- Cepat dalam operasi standar file (read – write – search)

- Terdapat system file recovery, access control dan permission.

- Memandang obyek sebagai kumpulan atribut, termasuk permission access.

•Proteksi untuk integritas data

–Transaction logging :merupakan system file yang dapat di-recovery untuk dapat mencatat semua perubahan terakhir pada directory dan file secara otomatis.

mengalami error. Metodenya adalah dengan merekalkulasi dari stripe set with parity atau dengan membaca sector dari mirror drive dan menulis data tersebut ke sektor baru.

–Cluster remapping : Jika ada kegagalan dalam transaksi I/O pada disk , secara otomatis akan mencari cluster baru yang tidak rusak, lalu menandai alamat cluster yang mengandung bad sector tersebut.

•Fault Tolerance: Kemampuan untuk menyediakan data secara realtime yang akan memberi tindakan penyelematan bila terjadi kegagalan perangkat keras, korupsi perangkat lunak dan lainnya, teknologi RAID (Redudant Arrays of Inexpensive Disk)

3.Model Keamanan Window NT

3.Model Keamanan Window NT

•LSA (Local Security Authority) : menjamin user memiliki hak untuk mengakses system. Inti keamanan yang menciptakan akses token, mengadministrasi kebijakan keamanan local dan memberikan layanan otentikasi user.

masukan username dan password yang benar. Dibantu oleh Netlogon service.

•Security Account Manager (SAM) : dikenal juga sebagai directory service database, yang memelihara database untuk account user dan memberikan layan validasi untuk proses LSA.

•Security Reference Monitor (SRM) : memeriksa status izin user dalam mengakses, dan hak user untuk memanipulasi obyek serta membuat pesan-pesan audit.

4.Keamanan Sumber Daya Lokal

•Security ID Owner

•Security ID Group

•Discretionary ACL

•System ACL

•Model Keamanan user level : account user akan mendapatkan akses untuk pemakaian bersama dengan menciptakan share atas directory atau printer.

o Keunggulan : kemampuan untuk memberikan user tertentu akses ke sumberdaya yang di- share dan menentukan jenis akses apa yang diberikan.

o Kelemahan : proses setup yang kompleks karena administrator harus memberitahu set iap user dan menjaga policy system keamanan tetap dapat dibawah kendalinya dengan baik.

•Model Keamanan share level : dikaitkan dengan jaringan peer to peer, dimana user manapun membagi sumber daya dan memutuskan apakaha diperlukan password untuk suatu akses tertentu.

o Keuntungan : kesederhanaannya yang membuat keamanan share-level tidak membutuhkan account user untuk mendapatkan akses.

o Kelemahan : sekali izin akses / password diberikan, tidak ada kendali atas siap yang menakses sumber daya.

1.Memberikan permission

- Permision NTFS LOCAL

- Permision Shere

2.Keamanan RAS (Remote Access Server)

- Melakukan remote access user menggunakan dial-up :

* Otentikasi user name dan password yang valid dengan dial-in permission.

* Callback security : pengecekan nomor telepon yang valid.

* Auditing : menggunakan auditing trails untuk melacak ke/dari siapa, kapan user memiliki akses ke server dan sumberdaya apa yang diakses.

3.Pengamanan Layanan Internet

* Firewall terbatas pada Internet Information server (IIS).

* Menginstal tambahan proxy seperti Microsoft Proxy server.

4.Share administrative

memungkin administrator mendapatkan akses ke server windows NT atau workstation melalui jaringan

6.Keamanan Pada Printer

1.Menentukan permission: full control (admin), manage document (owner), print (semua user).

2.Mengontrol print job (setting waktu cetak, prioritas, notifikasi)

3.Set auditing information

7.Keamanan Pada Registry

•Tools yang disediakan untuk akses registry:

1.System policy editor

2.Registry editor (regedit32.exe)

3.Windows NT diagnostics (winmsd.exe)

1.System policy editor

2.Registry editor (regedit32.exe)

3.Windows NT diagnostics (winmsd.exe)

•Tools backup untuk registry:

1.Regback.exe

Regback.exe memanfaatkan command line / remote session untuk membackupr registry.

2.Ntbackup.exe : otomatisasi backup HANYA pada Tape drive, termasuk sebuah kopi dari file backup registry local.

3.Emergency repair disk (rdisk.exe) : memback-up hive system dan software dalam registry.

8.Audit Dan Pencatatan LOG

•Object access (pencatatan akses obyek dan file)

•Privilege Use (paencatatan pemakaian hak user)

•Account Management (manajemen user dan group)

•Policy change (Pencatatan perubahan kebijakan keama nan)

•System event (pencatatan proses restart, shutdown da n pesan system)

•Detailed tracking (pencatatan proses dalam system sec ara detail)

Reference :

I Gede Yudita Eka Prasetya STIKOM BALI

https://www.dictio.id/t/apa-yang-dimaksud-dengan-kontrol-akses-pada-komputer-atau-computer-access-control/15063/2I Gede Yudita Eka Prasetya STIKOM BALI

http://ravii.staff.gunadarma.ac.id/Downloads/files/35410/Keamanan+sistem+operasi.pdf

P.Pleeger, Charles, Lawrence Pleeger Sari, “Security in Computing”, 3rd Edition, Prentice Hall, New Jersey, 2003

Staling, William, “Cryptography and Network Security: Principles & Practices”, Third Edition, Prentice Hall, New Jersey, 2003

Russell, Deborah and Gangemi Sr., G.T., “Computer Security Basics”, 3rd Edition, O’Reilly & Associates, USA, July 1992.